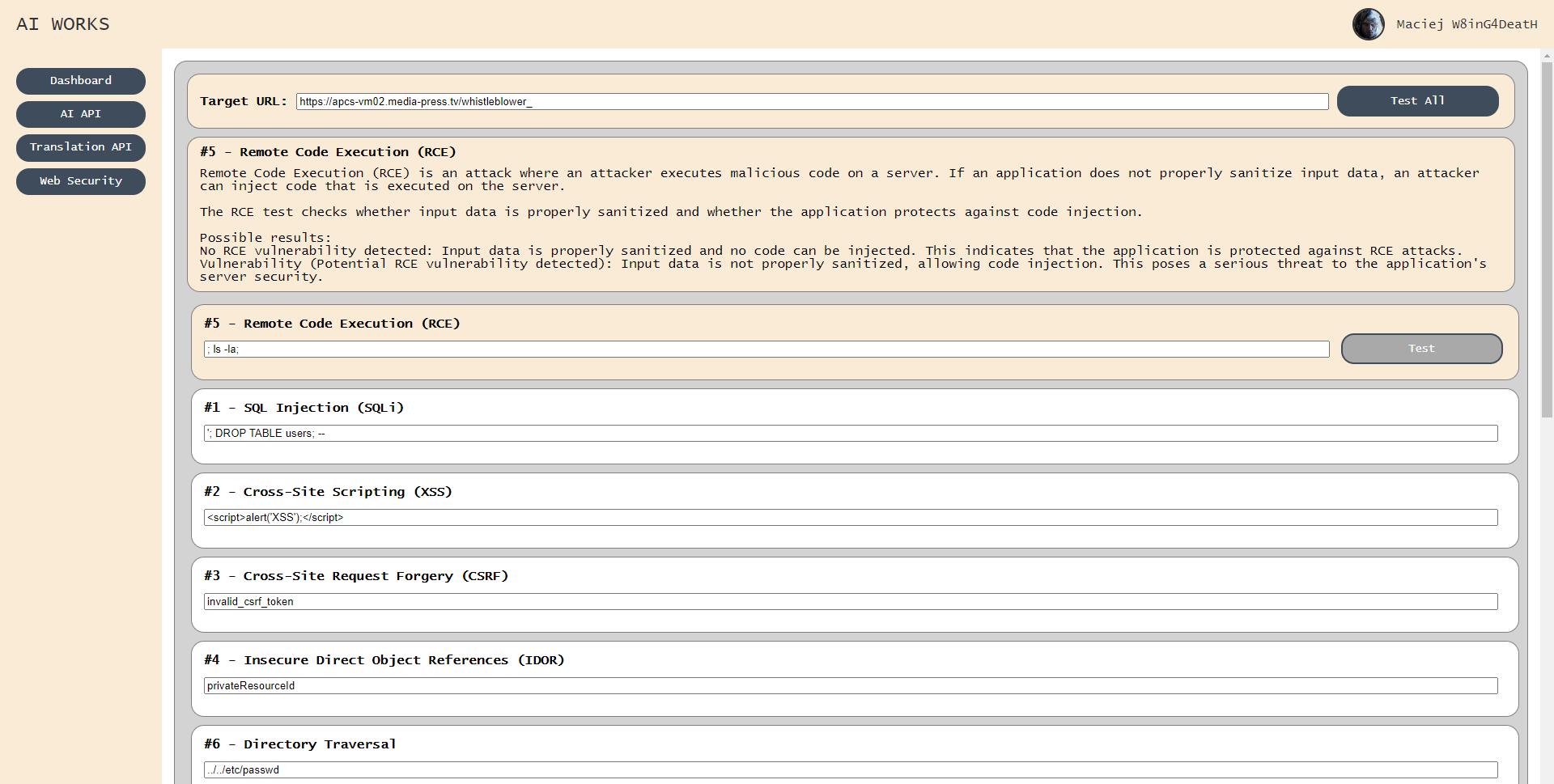

Moduł ten umożliwia przeprowadzanie testów bezpieczeństwa na wybranej aplikacji webowej lub stronie internetowej. Użytkownik definiuje adres URL aplikacji lub strony do przetestowania oraz wprowadza odpowiednie dane wejściowe dla każdego testu. Moduł automatycznie wysyła żądania do wskazanej aplikacji, analizuje odpowiedzi i zwraca wyniki testów, wskazując na ewentualne podatności.

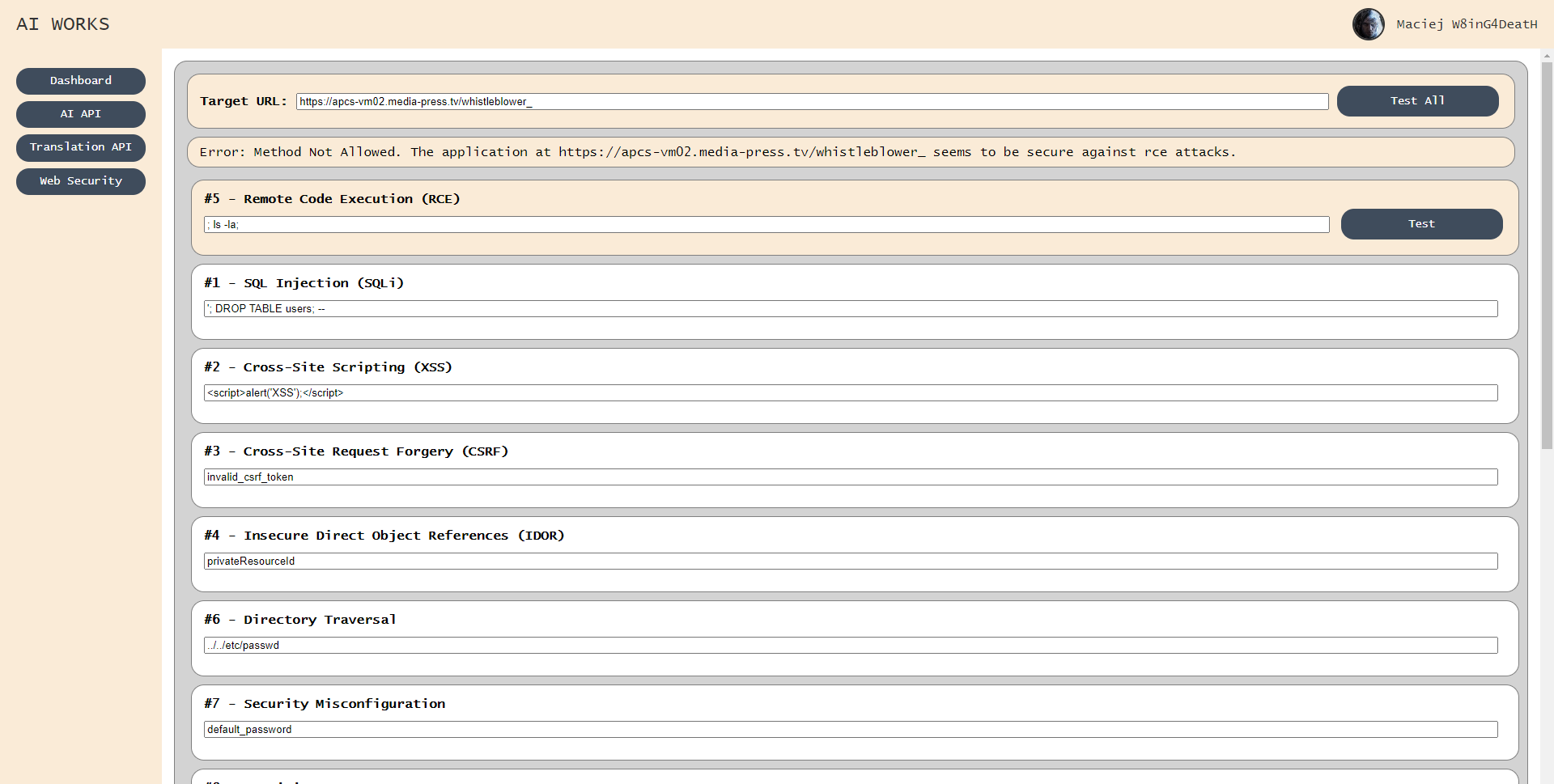

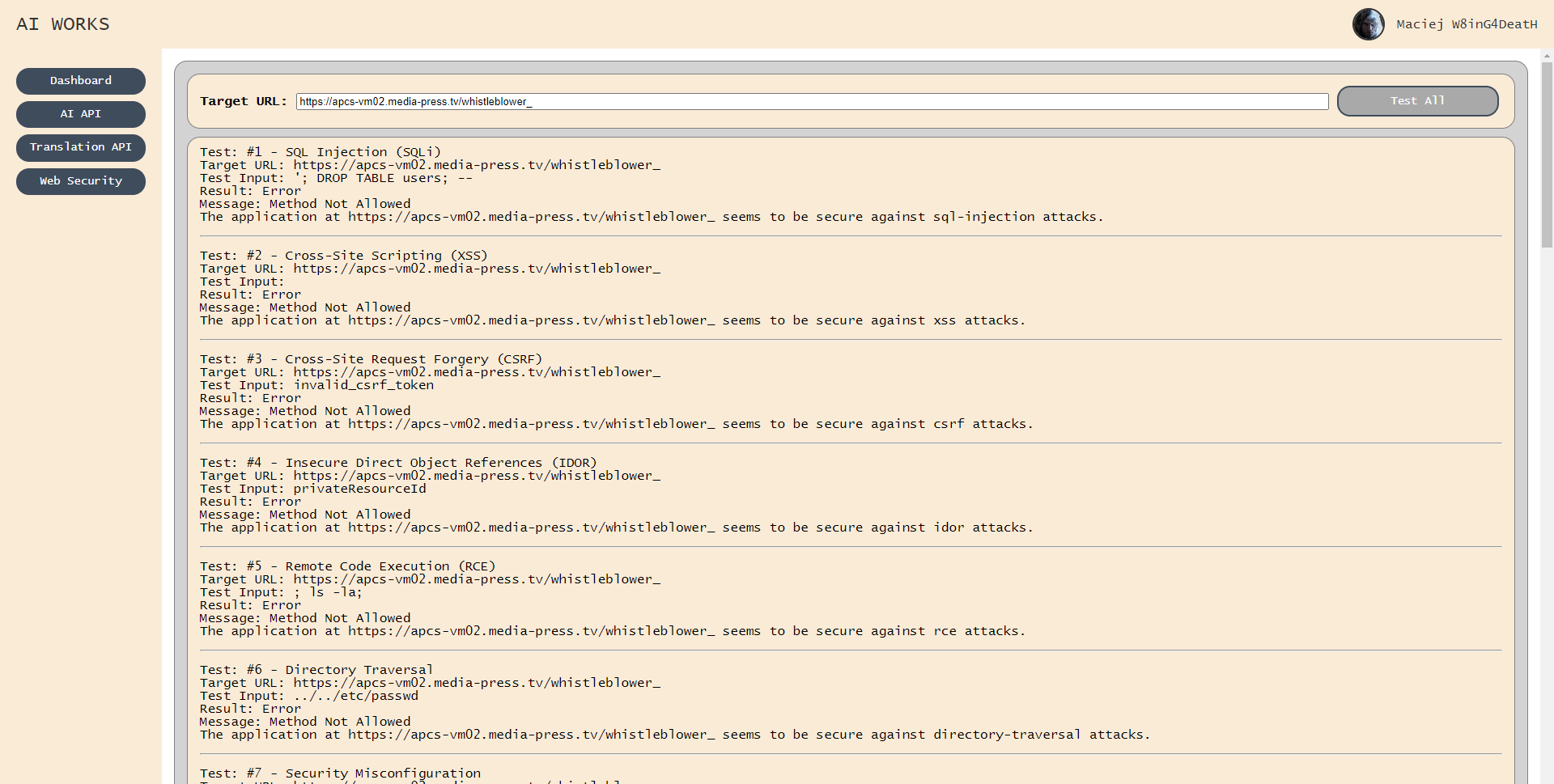

Po uruchomieniu testów, moduł prezentuje wyniki w czasie rzeczywistym, informując użytkownika o potencjalnych zagrożeniach związanych z podatnościami takimi jak SQL Injection, XSS, CSRF i inne. Jest to idealne narzędzie do automatyzacji testowania bezpieczeństwa aplikacji webowych, zapewniając użytkownikom szybkie i precyzyjne wyniki.

Parametry wejściowe:

- adres URL aplikacji do przetestowania

- dane wejściowe specyficzne dla każdego testu (np. SQL Injection, XSS)

Wynik:

- raport o podatnościach wykrytych w aplikacji webowej

- szczegółowe informacje o wynikach każdego testu, w tym o ewentualnych błędach

Lista testów:

- #1 – SQL Injection (SQLi): Wprowadzenie złośliwego kodu SQL w celu manipulacji zapytaniami do bazy danych.

- #2 – Cross-Site Scripting (XSS): Wstrzyknięcie złośliwego skryptu do treści wyświetlanej przez przeglądarkę użytkownika.

- #3 – Cross-Site Request Forgery (CSRF): Wysyłanie złośliwych żądań z autoryzowaną sesją użytkownika.

- #4 – Insecure Direct Object References (IDOR): Uzyskiwanie dostępu do danych, do których użytkownik nie powinien mieć dostępu, poprzez manipulację parametrami URL.

- #5 – Remote Code Execution (RCE): Wykonywanie złośliwego kodu na serwerze.

- #6 – Directory Traversal: Uzyskiwanie dostępu do plików i katalogów poza zamierzonym katalogiem.

- #7 – Security Misconfiguration: Sprawdzanie, czy konfiguracja serwera, bazy danych i aplikacji jest odpowiednio zabezpieczona.

- #8 – Sensitive Data Exposure: Ujawnianie wrażliwych informacji, takich jak dane osobowe, hasła lub klucze API.

- #9 – Broken Authentication and Session Management: Sprawdzanie mechanizmów uwierzytelniania i zarządzania sesjami.

- #10 – Access Control: Kontrolowanie dostępu użytkowników do zasobów.

- #11 – Cross-Origin Resource Sharing (CORS): Sprawdzanie błędów w polityce CORS.

- #12 – File Upload Vulnerability: Obsługiwanie przesyłania plików i zabezpieczanie przed złośliwymi plikami.

- #13 – Brute Force Attack: Testowanie ochrony przed atakami typu brute force.

- #14 – Denial of Service (DoS): Testowanie odporności na ataki typu Denial of Service.

- #15 – HTTPS/SSL/TLS Configuration: Sprawdzanie konfiguracji SSL/TLS.